阿里云服務器我是免費搶的,學習用~

操作步驟

- 登錄 云服務器管理控制臺。

- 單擊左側導航中的 安全組。

- 選擇地域。

- 找到要授權規(guī)則的安全組,單擊 配置規(guī)則。

- 單擊 添加安全組規(guī)則。

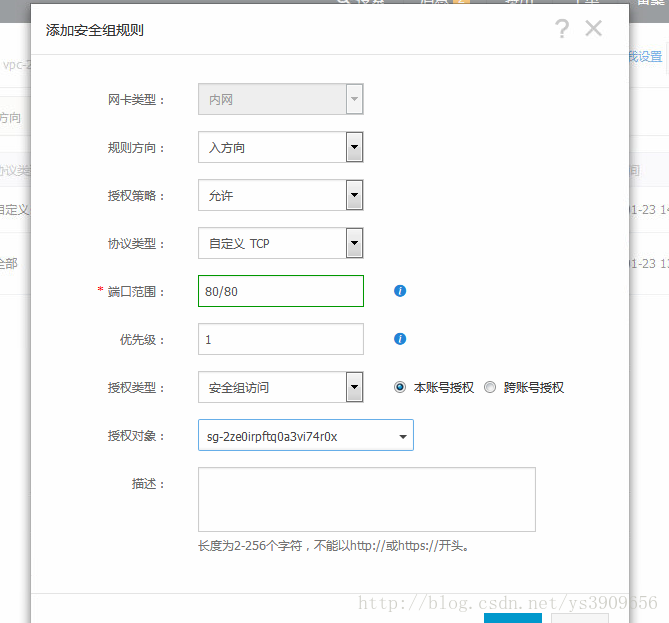

- 在彈出的對話框中,設置下面參數:

-

- 網卡類型:公網 | 內網。如果該安全組屬于專有網絡,選擇內網。

- 規(guī)則方向:出方向 | 入方向。這里的入方向和出方向都是從 ECS 實例的角度來說的。

- 授權策略:允許 | 拒絕。安全組的 拒絕 策略對應的是 drop,不會回應。

- 協(xié)議類型:全部 | 自定義 TCP | 自定義 UDP | 全部 ICMP | 全部 GRE | SSH (22) | TELNET (23) | HTTP (80) | HTTPS (443) | MS SQL (1433) | Oracle (1521) | My SQL (3306) | RDP (3389) | PostgreSQL (5432) | Redis (6379)。

- 端口范圍:1~65535,格式為“開始端口號/終止端口號”。例如 1/200、80/80、22/22、-1/-1。其中-1/-1 表示不限制端口。注意:即使是一個端口,也要寫成范圍形式,如 22/22,不能只寫 22,否則會報錯 “IP 協(xié)議參數格式不正確”。端口 25 默認受限,并且無法通過安全組規(guī)則打開。

- 授權類型:地址段訪問 | 安全組訪問。

-

授權對象:

- 如果授權類型為地址段訪問,授權對象填寫 IP 或者 CIDR 網段格式,如:10.0.0.0 或者 192.168.0.0/24。僅支持 IPv4。

-

如果授權類型為安全組訪問,授權對象從安全組的列表中選擇一個安全組。

注意:出于安全性的考慮,經典網絡的內網入方向規(guī)則,授權類型優(yōu)先選擇“安全組訪問”。如果選擇 “地址段訪問”,則僅支持單 IP 授權,授權對象的格式只能是 a.b.c.d/32,其中 IP 地址應根據您的實際需求設置,僅支持 IPv4,子網掩碼必須是 “/32”。

- 優(yōu)先級:1 ~ 100,數值越小,優(yōu)先級越高。更多優(yōu)先級信息,詳見本文檔 “ECS 安全組規(guī)則優(yōu)先級說明” 部分。

- 點擊 確定,成功為該安全組授權一條安全組規(guī)則。

ECS 安全組規(guī)則優(yōu)先級說明

可以簡單地總結為:優(yōu)先級高的生效;如果優(yōu)先級相同,則時間晚的生效。

- 越晚創(chuàng)建的安全組,優(yōu)先級越高。

- 相同優(yōu)先級的授權規(guī)則,授權策略為 drop (拒絕)的規(guī)則優(yōu)先。

- 安全組的優(yōu)先級并非常規(guī)理解的“只在安全組內具有可比性”,因為不同安全組策略會最終合并應用到關聯的實例上。所以,不同安全組下的規(guī)則如果沖突的時候,優(yōu)先級高的規(guī)則生效。

示例:

場景 1:

- 安全組 A ,創(chuàng)建時間 2015 年,規(guī)則 100: drop 80

- 安全組 B ,創(chuàng)建時間 2014 年,規(guī)則 100: accept 80

結果: 80 端口不通

場景 2:

- 安全組 A ,創(chuàng)建時間 2015 年,規(guī)則 100: drop 80

- 安全組 B ,創(chuàng)建時間 2014 年,規(guī)則 90: accept 80

結果: 80 端口能通

場景 3:

- 安全組 A ,創(chuàng)建時間 2015 年,規(guī)則 90: drop 80

- 安全組 B ,創(chuàng)建時間 2014 年,規(guī)則 100: accept 80

結果: 80 端口不通

不生效的解決辦法

如果在安全策略變更前后,一直是有數據包在傳輸,且包間隔很短,那么安全組策略并不會應用新的規(guī)則。

解決辦法是:客戶端斷開連接一段時間即可。

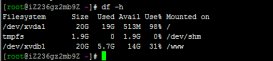

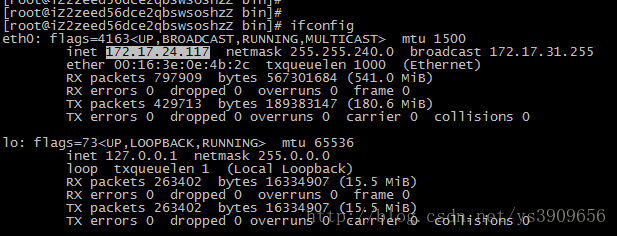

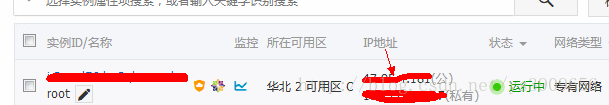

以上內容是仿照別的博客進行設置的,加上自己的摸索。。。在阿里云服務器上jdk,Tomcat等安裝好之后本想著用外網訪問試試 結果一直出現無法訪問,經過一頓亂搞之后發(fā)現IP是不對的,不能按照如下IP進行訪問(之前使用本地的虛擬機習慣了。。)

我就試著用公網IP進行訪問結果成功了~

注意:安全組規(guī)則為80/80 所以我是把Tomcat端口號改為80!!!