一、實驗目標

在上一次“linux基礎網(wǎng)絡搭建實驗”中,內(nèi)、外網(wǎng)虛擬機之所以能ping通,是因為暫時關閉了防火墻,然而現(xiàn)實中這樣操作顯然存在很大的安全隱患,所以本次實驗在上次實驗的基礎下,開啟防火墻,并配置防火墻規(guī)則,使得內(nèi)、外網(wǎng)虛擬機任然能夠ping通。

(linux基礎網(wǎng)絡搭建實驗:linux網(wǎng)絡搭建基礎實驗(1) )

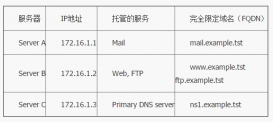

網(wǎng)絡拓撲圖:

二、實驗步驟

1、搭建如圖所示的網(wǎng)絡(參考“linux基礎網(wǎng)絡搭建實驗”)

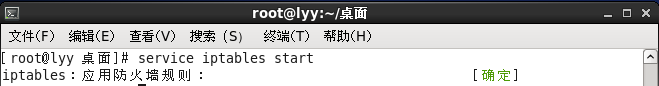

2、在網(wǎng)關上開啟防火墻,此時內(nèi)網(wǎng)虛擬機不能ping通外網(wǎng)虛擬機

|

1

|

[root@lyy 桌面]# service iptables start |

3、清除防火墻(filter)所有規(guī)則

一般來說,在重新制定防火墻規(guī)則的時候,應先將原先規(guī)則清楚,然后再一條一條來設置

|

1

2

3

|

[root@lyy 桌面]# iptables -f //刪除所有已定的規(guī)則[root@lyy 桌面]# iptables -x //殺掉多有使用者”自定義“的chain(或者說tables)[root@lyy 桌面]# iptables -z //將所有的chain的計數(shù)與流量統(tǒng)計都歸零 |

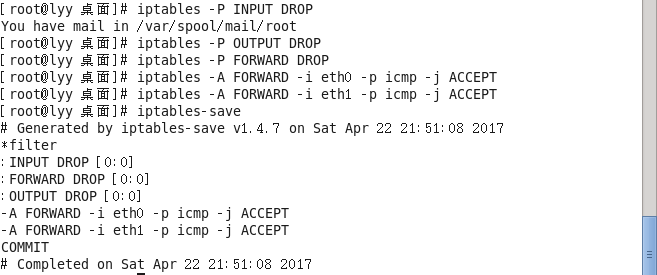

4、定義默認規(guī)則

|

1

2

3

4

5

6

|

[root@lyy 桌面]# iptables -p input drop //-p:定義策略(policy)[root@lyy 桌面]# iptables -p output drop[root@lyy 桌面]# iptables -p forward drop[root@lyy 桌面]# iptables -a forward -i eth0 -p icmp -j accept[root@lyy 桌面]# iptables -a forward -i eth1 -p icmp -j accept[root@lyy 桌面]# iptables-save //列出完整的防火墻規(guī)則 |

規(guī)則解釋:

iptables -a forward -i eth0 -p icmp -j accept

新增一條轉(zhuǎn)發(fā)規(guī)則,允許從eth0進來的ping包通過

-a:add,表示新增一條規(guī)則,位置在原本規(guī)則的最后面

-i:input,從哪個接口進,需要與input鏈配合

-p:設定此規(guī)則適用于哪種數(shù)據(jù)包格式(如:tcp、udp、icmp和all)

icmp:ping包

-j:后面接動作,主要的動作有:接受(accept)、丟棄(drop)、拒絕(reject)及記錄(log)

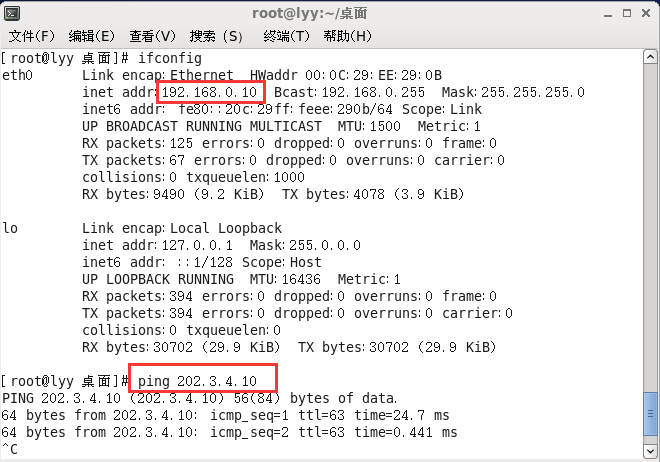

三、測試結果

在內(nèi)網(wǎng)虛擬機上ping外網(wǎng)虛擬機

以上就是本文的全部內(nèi)容,希望對大家的學習有所幫助,也希望大家多多支持服務器之家。